Qu’est-ce que la cryptographie ?

La cryptographie est la science qui consiste à sécuriser les informations afin que seul le destinataire prévu puisse y accéder. C’est le moteur invisible qui sécurise le monde numérique, et elle est responsable de la protection de tout, de vos messages privés à vos données financières.

Cet article explique comment fonctionne la cryptographie, pourquoi elle est importante et vers quoi elle se dirige. En chemin, nous clarifierons également certaines idées reçues et mettrons en lumière les applications concrètes de la cryptographie.

La cryptographie expliquée en termes simples

La cryptographie est le processus qui garantit que personne ne peut lire une information à moins d’y être autorisé. En pratique, elle consiste à transformer des données lisibles (ou texte en clair) en données illisibles (ou texte chiffré) dans un processus appelé « chiffrement ».

Un exemple simple de cryptographie est le chiffrement de César, une méthode ancienne dans laquelle une valeur de décalage fixe (appelée clé) est utilisée pour transformer chaque lettre d’un message. Par exemple, avec un décalage de trois (n = 3), A devient D, B devient E, et ainsi de suite. En utilisant cette clé, HELLO devient KHOOR.

Chiffrement de César |

|

|---|---|

| Alphabet | n = 3 |

| A | D |

| B | E |

| C | F |

| D | G |

| E | H |

Bien sûr, le monde moderne de la cybersécurité utilise des codes (ou chiffres) bien plus complexes pour protéger les informations sensibles. Ces chiffres reposent sur des mathématiques avancées pour créer des énigmes si difficiles que seule une personne disposant de la bonne clé cryptographique peut éventuellement les résoudre et révéler le message d’origine.

Pourquoi la cryptographie est importante dans le monde numérique

Chaque jour, d’énormes quantités d’informations sensibles circulent sur internet et sont stockées sur des serveurs dans le monde entier. Cela peut inclure des messages personnels, des coordonnées bancaires, des dossiers médicaux et des données professionnelles. Sans protection, ces données sont vulnérables à l’interception, au vol ou à la falsification.

Si un cybercriminel met la main sur ces données, il pourrait usurper l’identité de quelqu’un, commettre une fraude financière, divulguer des informations confidentielles ou perturber des services essentiels. Et si de telles violations devenaient courantes, plus personne ne ferait confiance aux systèmes en ligne, ce qui serait un énorme problème dans notre monde de plus en plus numérique.

Ainsi, la cryptographie ne protège pas seulement les données : elle garantit également la confiance dans les communications et transactions numériques en assurant la protection des informations, en préservant leur intégrité et en permettant l’authentification.

Brève histoire de la cryptographie

La cryptographie n’est pas nouvelle : elle existe depuis des milliers d’années. Voici un aperçu rapide de son évolution, depuis des techniques de substitution simples, comme remplacer des lettres par des chiffres, jusqu’aux systèmes complexes de chiffrement numérique sur lesquels nous comptons aujourd’hui.

Du chiffrement de César au chiffrement moderne

Le chiffrement de César décrit ci-dessus a été utilisé par Jules César au premier siècle avant J.-C. pour protéger des informations militaires sensibles.

Au XVe siècle, l’architecte italien Leon Battista Alberti a développé le premier chiffre polyalphabétique, qui utilisait plusieurs décalages d’alphabet dans un même message. Cela rendait les tentatives simples de détection de motifs beaucoup moins efficaces.

Au XXe siècle, la cryptographie est entrée dans l’ère mécanique. La machine Enigma, utilisée par l’Allemagne nazie pendant la Seconde Guerre mondiale, employait un système de disques rotatifs pour produire un chiffrement en constante évolution.

Enfin, le développement des ordinateurs a fait entrer la cryptographie dans l’ère numérique. Le chiffrement est passé des dispositifs mécaniques aux algorithmes mathématiques, ouvrant la voie aux systèmes complexes sur lesquels nous comptons aujourd’hui.

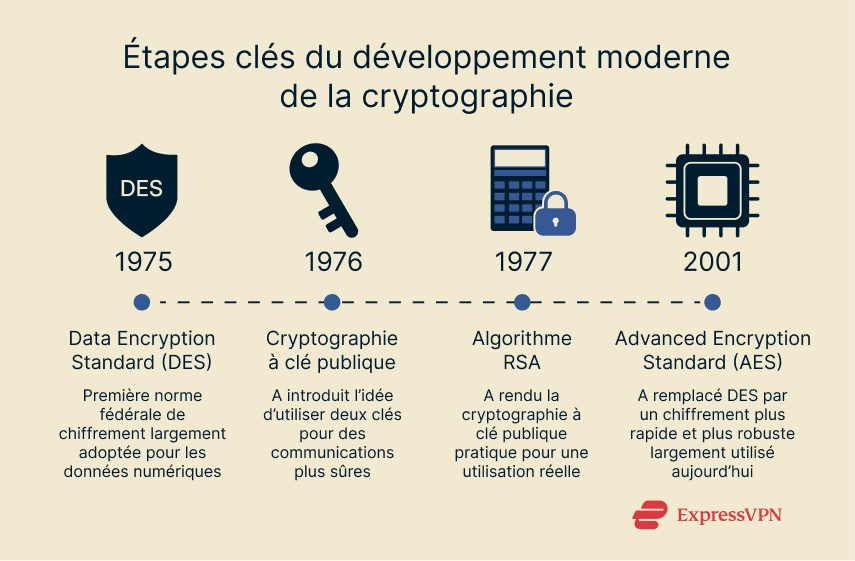

Étapes clés du développement moderne de la cryptographie

L’une des avancées les plus importantes de la cryptographie moderne a été la création du Data Encryption Standard (DES) en 1975. Il est devenu le premier algorithme de chiffrement officiellement approuvé par le gouvernement des États-Unis comme norme fédérale, et il a fourni une méthode largement acceptée et standardisée pour protéger les données électroniques.

Une autre avancée majeure est survenue en 1976 avec l’invention de la cryptographie à clé publique (PKC). Avant cela, les personnes devaient partager la même clé secrète pour verrouiller et déverrouiller les messages, ce qui était risqué car la clé pouvait être interceptée ou volée.

La PKC a changé cela en utilisant deux clés différentes : une clé publique et une clé privée. Vous pouvez partager votre clé publique ouvertement avec toute personne souhaitant vous envoyer un message, mais vous seul possédez la clé privée qui permet de le déverrouiller (le déchiffrer). Comme la clé privée n’a jamais besoin d’être partagée ni envoyée, il est beaucoup plus difficile pour des attaquants de la voler. Cela a rendu l’envoi de messages secrets beaucoup plus sûr, en particulier entre des personnes qui ne se connaissaient pas ou ne se faisaient pas confiance.

Peu après, l’algorithme Rivest–Shamir–Adleman (RSA) a été créé. En tant que l’une des premières méthodes à clé publique suffisamment sûres et efficaces pour une utilisation concrète, RSA a contribué à rendre possibles les activités en ligne sécurisées, comme l’envoi d’e-mails privés, les achats et les opérations bancaires, en offrant un moyen fiable de chiffrer et de déchiffrer les informations. Il est encore largement utilisé aujourd’hui.

Au fil du temps, de nouvelles méthodes de chiffrement ont remplacé les anciennes afin d’offrir une sécurité plus forte. Par exemple, l’Advanced Encryption Standard (AES) a été introduit en 2001 pour remplacer l’ancien algorithme DES. À mesure que les ordinateurs sont devenus plus rapides et plus puissants, le DES est devenu vulnérable au déchiffrement. L’AES offre une protection plus robuste avec des performances plus rapides, ce qui en fait aujourd’hui la méthode de chiffrement la plus utilisée.

Les principes fondamentaux de la cryptographie

Les systèmes cryptographiques reposent sur quelques principes et processus clés. Voici un aperçu rapide.

Confidentialité, intégrité et authentification

La cryptographie soutient trois objectifs fondamentaux de la sécurité de l’information : la confidentialité, l’intégrité et l’authentification.

- La confidentialité (ou confidentialité des données) signifie garder les informations secrètes afin que seules les personnes autorisées puissent y accéder.

- L’intégrité garantit que les informations n’ont pas été modifiées, supprimées ou altérées pendant leur stockage ou leur transmission.

- L’authentification confirme l’identité des parties impliquées dans une communication. Autrement dit, elle permet de s’assurer que vous interagissez avec la bonne personne ou le bon système, et non avec un imposteur.

Chiffrement vs déchiffrement

Au cœur de la cryptographie se trouvent deux processus clés : le chiffrement et le déchiffrement.

Le chiffrement revient à placer un verrou autour de vos données. Il transforme des informations lisibles en un charabia illisible (texte chiffré), de sorte que même si une personne non autorisée y accède, ces informations lui seront inutiles.

Le déchiffrement est la clé. Il inverse le processus, en prenant les informations qui ont été brouillées dans un format illisible et en les reconvertissant en quelque chose de compréhensible.

Dans la plupart des systèmes cryptographiques, seul le fournisseur de service (comme un fournisseur de messagerie électronique ou de messagerie instantanée) et le destinataire prévu possèdent la clé permettant de déchiffrer les données. Certains systèmes vont encore plus loin : ils empêchent même le fournisseur de service d’accéder au message. C’est ce qu’on appelle le chiffrement de bout en bout (E2EE).

Types de cryptographie et leur fonctionnement

Il existe plusieurs types de cryptographie, chacun ayant des forces et des cas d’utilisation différents. Certains se concentrent sur le chiffrement et le déchiffrement des données, tandis que d’autres permettent de vérifier que les informations n’ont pas été modifiées. Voici comment fonctionnent les principaux types.

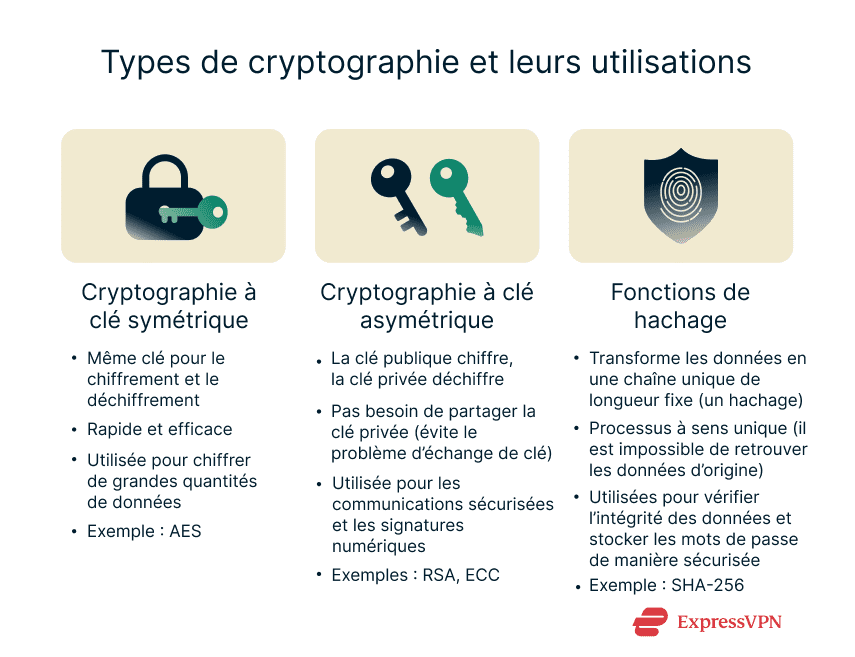

Cryptographie à clé symétrique

Dans la cryptographie à clé symétrique, la même clé est utilisée à la fois pour chiffrer et déchiffrer les données. Elle est rapide et efficace, car le processus est simple et utilise moins de puissance de calcul que la cryptographie à clé asymétrique. Pour cette raison, elle est souvent utilisée pour chiffrer de grandes quantités de données, comme des fichiers, des bases de données ou des communications au sein d’un réseau de confiance.

Comme une seule clé est utilisée dans le processus, un mécanisme sécurisé d’échange de clé est essentiel pour garantir que des tiers ne puissent pas obtenir la clé et accéder aux données sans autorisation.

AES est un exemple d’algorithme symétrique largement utilisé. Il est approuvé par les experts en sécurité et constitue la base du chiffrement d’ExpressVPN.

Cryptographie à clé asymétrique

La cryptographie à clé asymétrique (également appelée PKC) utilise deux clés cryptographiques distinctes : une clé publique qui peut être partagée librement et une clé privée qui doit rester secrète. Dans le chiffrement de bout en bout, l’expéditeur chiffre un message à l’aide de la clé publique du destinataire, et seul le destinataire peut le déchiffrer à l’aide de sa clé privée.

L’un des principaux avantages de la cryptographie à clé asymétrique par rapport à la cryptographie à clé symétrique est que la clé de déchiffrement n’a pas besoin d’être partagée.

Le chiffrement asymétrique permet également l’authentification et l’intégrité grâce à quelque chose qui ressemble à un « sceau » numérique sur une lettre. Lorsque l’expéditeur « scelle » numériquement un message avec sa clé privée, cela prouve que le message provient bien de lui (authentification) et montre que le message n’a pas été ouvert ni modifié depuis qu’il a été scellé (intégrité). Toute personne disposant de la clé publique de l’expéditeur peut vérifier ce sceau pour confirmer les deux.

RSA et la cryptographie à courbe elliptique (ECC) sont deux algorithmes asymétriques largement utilisés.

Fonctions de hachage

Une fonction de hachage prend n’importe quelle donnée et la transforme en une chaîne de caractères de longueur fixe appelée hachage. Elle est différente du chiffrement car il s’agit d’un processus à sens unique ; une fois que les données sont transformées en hachage, il est pratiquement impossible de retrouver les données d’origine.

Le hachage est utile pour vérifier l’intégrité des données et stocker de manière sécurisée des informations sensibles comme les mots de passe. En comparant des hachages, les systèmes peuvent rapidement vérifier si des données ont été modifiées ou confirmer le mot de passe d’un utilisateur sans exposer le mot de passe réel.

Parmi les fonctions de hachage populaires figure Secure Hash Algorithm-256 (SHA-256).

Gestion des clés cryptographiques

Quelle que soit la robustesse d’une méthode de chiffrement, elle ne fonctionne que si les clés cryptographiques sont correctement gérées. La gestion des clés cryptographiques est le processus de création, de stockage, de distribution et, finalement, de destruction sécurisée de ces clés. Une bonne gestion des clés garantit que seules les personnes ou systèmes autorisés peuvent y accéder, empêchant ainsi toute utilisation ou tout vol non autorisé.

Algorithmes cryptographiques

Bien que la cryptographie repose sur des principes généraux comme le chiffrement symétrique et asymétrique, en pratique, la sécurité dépend des algorithmes qui mettent en œuvre ces principes. Voici un aperçu rapide de trois des algorithmes cryptographiques les plus utilisés aujourd’hui.

- AES : AES est une méthode de chiffrement symétrique rapide et fiable, idéale pour stocker des fichiers, protéger des disques durs et sécuriser le trafic internet comme les connexions VPN. Elle est appréciée par les banques, les gouvernements et les entreprises technologiques du monde entier pour sa sécurité robuste et ses performances élevées.

- RSA : RSA est une méthode de chiffrement asymétrique bien établie largement utilisée dans les signatures numériques, les e-mails sécurisés et le chiffrement des sites web (par exemple HTTPS).

- ECC : ECC est une méthode de chiffrement asymétrique plus récente qui offre une protection similaire à RSA, mais avec des clés beaucoup plus courtes. Cela la rend plus rapide et plus efficace, en particulier pour les smartphones, les appareils de l’Internet des objets (IoT) et d’autres systèmes disposant d’une puissance de traitement limitée. ECC remplace de plus en plus RSA dans les applications et plateformes modernes.

Comment la cryptographie est utilisée en cybersécurité

La cryptographie remplit plusieurs fonctions clés en cybersécurité, notamment :

- Protection des données et confidentialité : La cryptographie renforce la sécurité des données en chiffrant les informations sensibles, en empêchant les accès non autorisés et en garantissant que les informations personnelles, les données financières et les secrets d’entreprise restent privés et sécurisés.

- Signatures numériques et non-répudiation : Les signatures numériques utilisent des clés cryptographiques pour vérifier l’authenticité des messages ou des documents, empêchant l’expéditeur de nier son implication (non-répudiation).

- Authentification des entités et sessions sécurisées : Les protocoles cryptographiques confirment l’identité des utilisateurs ou des appareils et établissent des canaux de communication sécurisés, protégeant contre l’usurpation d’identité et l’écoute clandestine.

- VPN : Les VPN comme ExpressVPN utilisent la cryptographie pour créer des tunnels chiffrés sur des réseaux publics, permettant aux utilisateurs de protéger leurs données contre des tiers. Divers protocoles VPN, chacun avec des méthodes de chiffrement et des fonctionnalités de sécurité différentes, contribuent à garantir la robustesse et la fiabilité de ces connexions.

- E-mails et sécurité web : La cryptographie sécurise les communications par e-mail et le trafic web grâce au chiffrement et à des protocoles comme Transport Layer Security (TLS) et Secure Sockets Layer (SSL), protégeant les informations contre l’interception et la falsification.

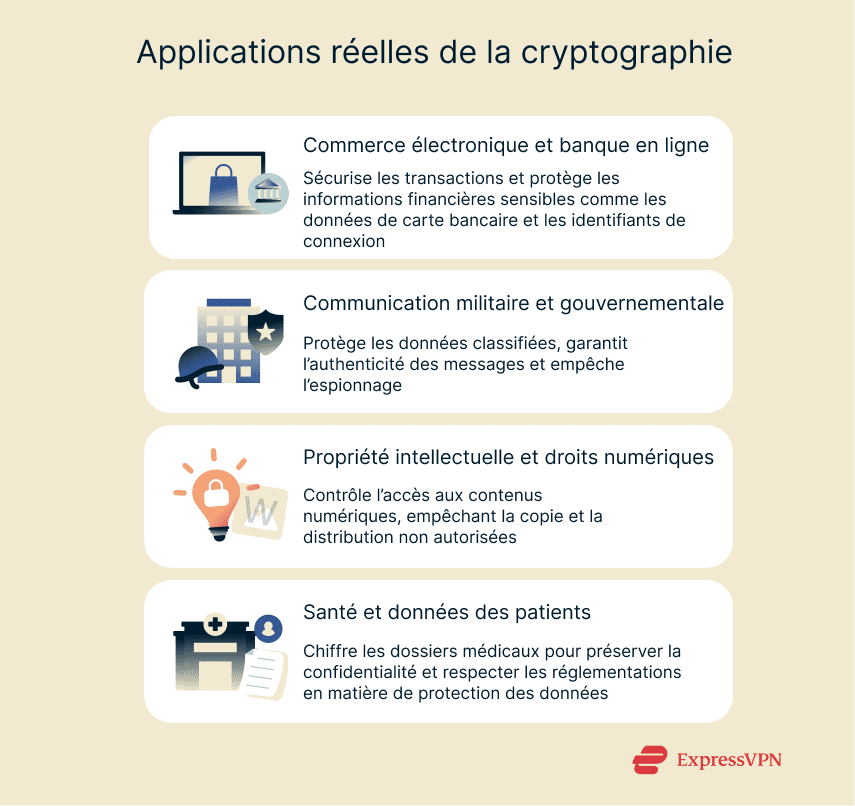

Applications de la cryptographie dans la vie réelle

La cryptographie joue un rôle crucial dans la protection des informations sensibles et permet des interactions sécurisées dans de nombreux domaines importants de la vie quotidienne, notamment:

- Commerce électronique et banque en ligne : La cryptographie protège les transactions financières et les informations personnelles en chiffrant les données échangées entre les clients et les banques ou les boutiques en ligne. Des protocoles sécurisés comme HTTPS reposent sur des méthodes cryptographiques pour protéger les informations de carte bancaire, les identifiants de connexion et l’historique des achats, garantissant la confidentialité et empêchant la fraude.

- Communication militaire et gouvernementale : Les gouvernements utilisent la cryptographie pour protéger les informations classifiées et sécuriser les canaux de communication entre les unités militaires, les agences de renseignement et les missions diplomatiques. Un chiffrement robuste aide à prévenir l’espionnage, garantit l’authenticité des messages et protège les intérêts de sécurité nationale.

- Propriété intellectuelle et droits numériques : Les techniques cryptographiques aident à protéger les contenus numériques tels que les logiciels, la musique, les vidéos et les ebooks grâce à la gestion des droits numériques (DRM). Le chiffrement contrôle les droits d’accès et d’utilisation, empêchant la copie et la distribution non autorisées et protégeant ainsi la propriété intellectuelle des créateurs.

- Santé et données patients sécurisées : Les organisations de santé s’appuient sur la cryptographie pour sécuriser les dossiers médicaux sensibles des patients et se conformer aux réglementations de confidentialité comme la Health Insurance Portability and Accountability Act (HIPAA). Le chiffrement protège les données à la fois lors du stockage et pendant leur transmission entre médecins, hôpitaux et assureurs, préservant la confidentialité des patients et empêchant les violations de données.

Normes et réglementations en matière de cryptographie

La cryptographie est essentielle à la cybersécurité et aux infrastructures numériques, c’est pourquoi il existe des normes internationales et des réglementations gouvernementales afin de garantir que les méthodes de chiffrement soient sûres, interopérables et prêtes à faire face aux menaces futures.

Directives du NIST et normes mondiales

Le National Institute of Standards and Technology (NIST) des États-Unis joue un rôle central dans la définition de l’utilisation de la cryptographie pour protéger les informations numériques. Il a dirigé le processus de sélection de l’AES et a intégré des méthodes à clé publique largement utilisées comme RSA dans les normes officielles. Le leadership du NIST dans le développement de la cryptographie est reconnu à l’échelle internationale, et ses processus ouverts et rigoureusement examinés sont approuvés par les institutions américaines ainsi que par des partenaires mondiaux.

Aux côtés du NIST, des organismes internationaux comme l’International Organization for Standardization (ISO), l’Internet Engineering Task Force (IETF), et l’European Union Agency for Cybersecurity (ENISA) élaborent des normes mondiales garantissant que les outils cryptographiques soient interopérables et sécurisés au-delà des frontières et des secteurs. Ces efforts contribuent à créer des protections cohérentes et fiables dans un monde interconnecté.

Conformité dans les secteurs réglementés

Les secteurs qui manipulent des informations sensibles, comme la banque, la santé et l’identité en ligne, sont légalement tenus de protéger ces données à l’aide de méthodes cryptographiques robustes et standardisées. Aux États-Unis, par exemple, les prestataires de santé doivent se conformer à la HIPAA, les institutions financières suivent la Gramm-Leach-Bliley Act (GLBA), et les agences gouvernementales sont soumises à la Federal Information Security Modernization Act (FISMA).

Les organisations qui ne respectent pas ces exigences peuvent faire l’objet d’audits, d’amendes et d’autres sanctions réglementaires.

Anticiper les menaces quantiques

Les ordinateurs quantiques sont une nouvelle technologie qui utilise les principes de la physique quantique pour résoudre des problèmes de manière fondamentalement différente des ordinateurs classiques. Des recherches ont montré qu’un ordinateur quantique suffisamment puissant pourrait casser des méthodes de chiffrement largement utilisées comme RSA et ECC.

Actuellement, aucun ordinateur quantique n’est suffisamment puissant pour le faire, mais les experts s’accordent à dire que ce n’est qu’une question de temps. Pour cette raison, le NIST dirige l’effort mondial visant à développer des algorithmes résistants aux attaques quantiques. Les premières normes officielles ont été publiées en 2024, marquant le début d’une transition mondiale vers la cryptographie post-quantique (PQC).

Les gouvernements, les banques et d’autres organisations sont désormais encouragés à adopter la PQC afin de se préparer aux menaces futures et d’assurer la sécurité des données à long terme.

ExpressVPN a récemment intégré la norme post-quantique Module-Lattice-Based Key-Encapsulation Mechanism (ML-KEM), approuvée par le NIST, dans son propre protocole Lightway, garantissant une sécurité des données pérenne pour ses utilisateurs.

Mythes courants sur la cryptographie

Malgré son rôle crucial dans la sécurité, la cryptographie est souvent mal comprise. Voici quelques idées reçues.

Le chiffrement est incassable

Techniquement, le chiffrement n’a jamais été totalement incassable. Cela dit, les méthodes de chiffrement modernes sont conçues de manière à ce que les casser avec la technologie actuelle prendrait un temps irréaliste, souvent des millions voire des milliards d’années. Cela les rend extrêmement sûres pour une utilisation réelle, tant qu’elles sont utilisées correctement.

Cependant, des avancées comme l’informatique quantique signifient que les normes cryptographiques doivent continuellement évoluer pour maintenir la sécurité face aux menaces futures.

Seuls les cybercriminels utilisent la cryptographie

La cryptographie est un outil fondamental pour protéger la confidentialité et la sécurité, utilisé chaque jour par les gouvernements, les entreprises et les particulier. Vos services bancaires en ligne, vos applications de messagerie et même les sites web que vous consultez sont tous sécurisés par la cryptographie. Loin d’être un simple outil pour les criminels, c’est ce qui permet de sécuriser la vie numérique moderne.

La cryptographie est la même chose que la cybersécurité

La cybersécurité est un domaine vaste qui englobe tout, de la sécurisation des réseaux et des appareils à la gestion des accès utilisateurs, à la détection des menaces et à la réponse aux attaques. La cryptographie n’est qu’un outil parmi d’autres dans l’arsenal plus large de la cybersécurité.

FAQ: Questions fréquentes sur la cryptographie

Comment la cryptographie protège-t-elle les données ?

La cryptographie protège les données en les convertissant dans un format illisible que seules les parties autorisées peuvent déchiffrer. Cela garantit que les données restent sûres et privées, même si elles sont interceptées ou consultées par des utilisateurs non autorisés.

La cryptographie est-elle utilisée uniquement pour le chiffrement ?

Non, la cryptographie fait bien plus que simplement chiffrer des données. Elle est également utilisée pour l’authentification, les signatures numériques, l’échange sécurisé de clés, la vérification de l’intégrité des données, et bien plus encore, autant de fonctions essentielles pour des communications sécurisées et la confiance en ligne.

Quelle est la différence entre le chiffrement symétrique et asymétrique ?

Le chiffrement symétrique utilise la même clé pour chiffrer et déchiffrer les données. Il est rapide et efficace, mais il exige que les deux parties partagent la clé de manière sécurisée à l’avance.

Le chiffrement asymétrique utilise une clé publique pour chiffrer et une clé privée pour déchiffrer. La clé privée n’a jamais besoin d’être partagée. Cela le rend plus sûr pour les communications sur des réseaux ouverts, mais il est plus lent et nécessite davantage de ressources.

Existe-t-il des vulnérabilités dans les systèmes cryptographiques ?

Oui, les systèmes cryptographiques peuvent être vulnérables s’il existe des erreurs dans la configuration du système. Un chiffrement mal implémenté ou des paramètres de sécurité mal configurés peuvent exposer les systèmes. De plus, des technologies émergentes comme l’informatique quantique pourraient rendre certaines méthodes cryptographiques actuelles obsolètes à l’avenir.

La cryptographie peut-elle être cassée ?

En théorie, oui. Mais en pratique, la cryptographie moderne robuste est extrêmement difficile à casser avec la technologie actuelle. Cela dit, les développements futurs, comme les ordinateurs quantiques, pourraient nécessiter de nouvelles solutions cryptographiques.

Prenez les premières mesures pour assurer votre sécurité en ligne. Essayez ExpressVPN sans courir le moindre risque.

Obtenez ExpressVPN